در تاریخ ۲۶ فوریه ۲۰۲۵ (۸ اسفند)، تحقیقات جرم شناسی پیشرفتهای که بهتازگی منتشر شده، ابعاد جدیدی از بزرگترین هک تاریخ ارزهای دیجیتال را روشن کرد.

به گزارش میهن بلاکچین، این حمله که توسط گروه هکری لازاروس کره شمالی در ۲۱ فوریه علیه سیف ولت (SafeWallet) صرافی بایبیت انجام شد، منجر به سرقت بیش از ۱.۴ میلیارد دلار اتر لیکویید استیکشده شد.

آنچه در این مطلب میخوانید

ریشهیابی جرم: چگونه لازاروس به SafeWallet نفوذ کرد؟

بر اساس بررسیهای موشکافانه شرکتهای سیگنیا (Sygnia) و وریچینز (Rechains)، کلید این حمله در نقض امنیتی دستگاه یک توسعهدهنده سیف ولت نهفته بود. تحقیقات نشان داد که هکرها با تزریق یک کد جاوااسکریپت مخرب به زیرساختهای آمازون وب سرویس سیف ولت، موفق شدند دسترسی غیرمجاز کسب کنند. این دسترسی به لازاروس اجازه داد تا امضاکنندگان را فریب داده و یک تراکنش مخرب را تأیید کنند که این سرقت عظیم اتر را به دنبال داشت.

گروه لازاروس که تحت حمایت دولت کره شمالی فعالیت میکند، به حملات مهندسی اجتماعی پیچیده علیه اطلاعات توسعهدهندگان و گاه بهرهبرداری از آسیبپذیریهای روز صفر (Zero-Day) شهرت دارد. با این حال، یافتههای جنایی تأکید دارند که هیچ ضعفی در قراردادهای هوشمند سیف ولت، کد منبع رابط کاربری یا خدمات آن وجود نداشته و نقض صرفاً به دستگاه توسعهدهنده محدود بوده است.

تأیید امنیت زیرساخت بایبیت

نتایج تحقیقات جنایی که در ۲۶ فوریه (۸ اسفند) توسط صرافی بایبیت اعلام شد، نشان داد که زیرساختهای اصلی این صرافی در این حمله آسیبی ندیدهاند. هدف مشخص هکرها سیف ولت بود و نه کل سیستم بایبیت. این یافتهها توسط پژوهشگران مستقل تأیید شد و بر این نکته صحه گذاشت که مشکلات امنیتی به توسعهدهنده سیف ولت و زیرساختهای مرتبط با آن برمیگردد.

پس از افشای این جزئیات، تیم سیف ولت یک بررسی جامع داخلی انجام داد و زیرساختهای خود را از نو ساخت. این تیم تمامی سامانهها را بازپیکربندی کرد، اطلاعات ورود را بهروزرسانی نمود و تدابیر امنیتی جدیدی اعمال کرد تا مسیر نفوذ کشفشده را مسدود کند. سیف ولت اکنون با عرضهای مرحلهای به شبکه اصلی اتریوم بازگشته و رابط کاربری آن با لایههای امنیتی اضافی فعال است. تیم سیف ولت به کاربران توصیه کرده که هنگام امضای تراکنشها هوشیاری کامل داشته باشند و قول داده است که گزارش نهایی پس از تحقیقات را منتشر کند.

یافتههای جرمشناسی نشان میدهد این سرقت، با رقم ۱.۴ میلیارد دلار، بیش از ۶۰٪ کل داراییهای کریپتویی دزدیدهشده در سال گذشته را تشکیل میدهد و رکورد حملات پیشین مانند هک رونین در سال ۲۰۲۲ و پالینتورک در سال ۲۰۲۱ را شکسته است. این حجم عظیم، نقش علوم جرم شناسی در ردیابی و تحلیل چنین حملاتی را بیش از پیش برجسته میکند.

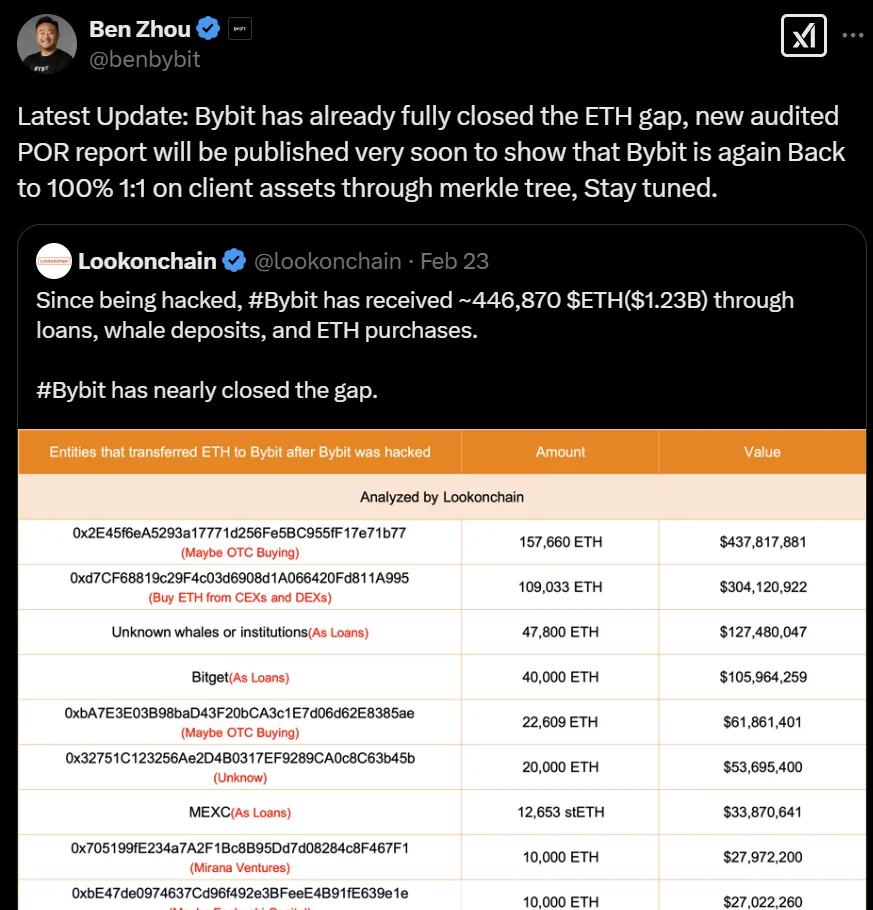

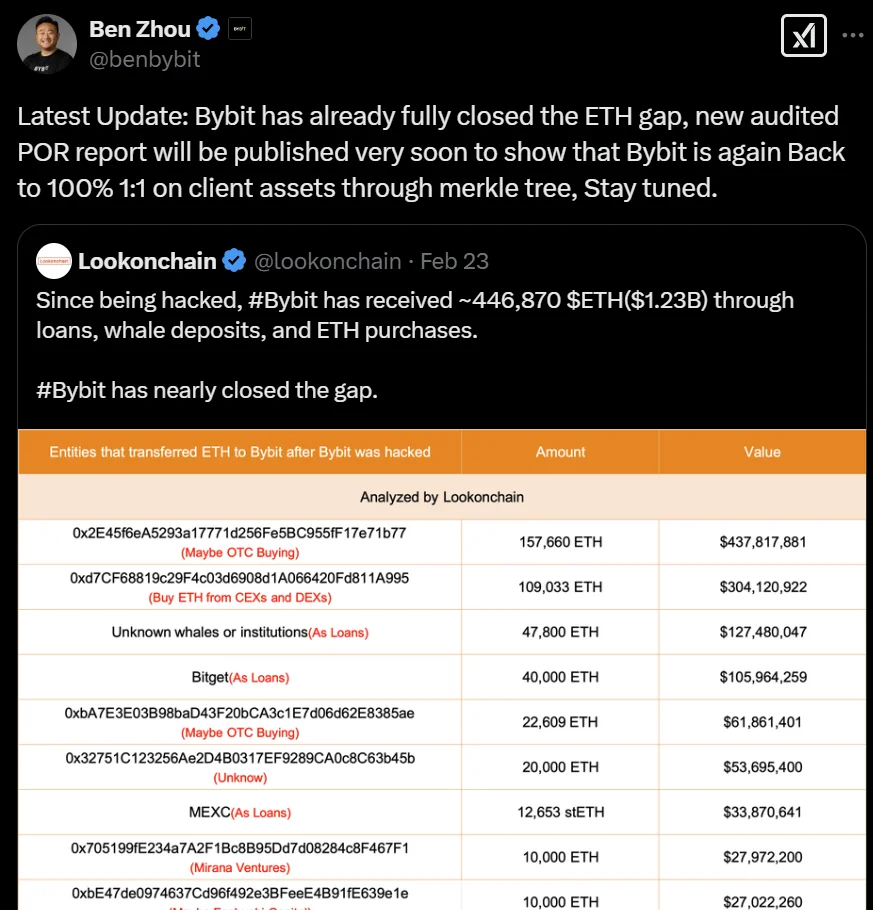

واکنش بایبیت: جبران سریع خسارت

صرافی بایبیت، اگرچه مستقیماً هدف قرار نگرفته بود، بهسرعت وارد عمل شد و داراییهای کاربران را جبران کرد. این صرافی با دریافت وام ۴۰,۰۰۰ اتر از بیتگت (که بعداً بازپرداخت شد) و استفاده از خرید دارایی و سپردههای کلان، ذخایر خود را بازسازی کرد. بن ژو (Ben Zhou)، مدیرعامل بایبیت، اعلام کرد که وثیقه ۱۰۰٪ از داراییهای مشتریان احیا شده است. این اقدامات، اگرچه زیرساخت صرافی را ایمن نشان داد، اما نتوانست از کاهش اعتماد سرمایهگذاران و افت شدید قیمت اتر و بازار کریپتو جلوگیری کند.

تیم سیف ولت، با استناد به یافتههای جرم شناسی، متعهد شده که یک ابتکار صنعتمحور را برای افزایش شفافیت و قابلیت تأیید تراکنشها رهبری کند. این چالش که کل اکوسیستم کریپتو را درگیر کرده، از تحلیلهای جنایی این حمله الهام گرفته است. سیف ولت بر امنیت، شفافیت و خود-حضانتی داراییها تأکید دارد و قصد دارد با استفاده از این درسها، صنعت را به جلو ببرد.

Mihanblockchain

source